6번 문제에 처음 접근하게 되면 해당 페이지의 소스를 확인할 수 있는 view-source와 ID, PW를 확인할 수 있다.

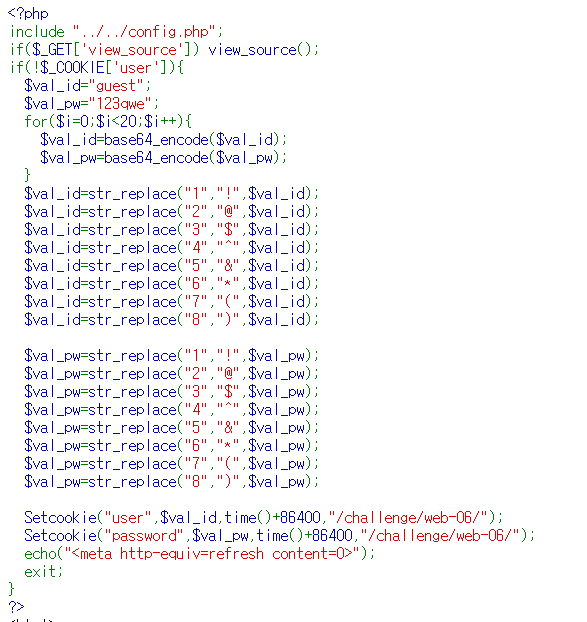

source를 확인해보면 위와같은 php와 html 코드를 확인할 수 있다. 우선 소스코드를 분석해 보면

include "../../config.php";

if($_GET['view_source']) view_source();

처음 화면에서 view_sourece를 클릭하면 소스 페이지를 보여주는 부분이다.

if(!$_COOKIE['user']){

$val_id="guest";

$val_pw="123qwe";

for($i=0;$i<20;$i++){

$val_id=base64_encode($val_id);

$val_pw=base64_encode($val_pw);

}

$val_id=str_replace("1","!",$val_id);

$val_id=str_replace("2","@",$val_id);

$val_id=str_replace("3","$",$val_id);

$val_id=str_replace("4","^",$val_id);

$val_id=str_replace("5","&",$val_id);

$val_id=str_replace("6","*",$val_id);

$val_id=str_replace("7","(",$val_id);

$val_id=str_replace("8",")",$val_id);

$val_pw=str_replace("1","!",$val_pw);

$val_pw=str_replace("2","@",$val_pw);

$val_pw=str_replace("3","$",$val_pw);

$val_pw=str_replace("4","^",$val_pw);

$val_pw=str_replace("5","&",$val_pw);

$val_pw=str_replace("6","*",$val_pw);

$val_pw=str_replace("7","(",$val_pw);

$val_pw=str_replace("8",")",$val_pw);

Setcookie("user",$val_id,time()+86400,"/challenge/web-06/");

Setcookie("password",$val_pw,time()+86400,"/challenge/web-06/");

echo("<meta http-equiv=refresh content=0>");

exit;

}

맨 처음 페이지에 접근하게 되면 쿠키값이 생성되기 전이기 때문에 조건문이 True로 해당 조건이 실행된다. 따라서 자동으로 $val_id="guest"; 와 $val_pw="123qwe"; 로 초기화된다.

base64_encode() 함수는 전달받은 데이터를 base64로 인코딩하여 반환해주는 함수이다. 따라서 각 id와 pw인 guest, 123qwe를 base64로 반복문을 통해 20번 인코딩을 진행한다.

str_replace(find, replace, subject) 함수는 subject 문자열을 대상으로 find 문자열을 모두 찾아 replace 문자열로 변환해 주는 함수이다. 따라서 인코딩 된 id, pw값을 1을 !로 2를 @로 코드에 주어진 대로 변환시킨다.

setcookie (쿠키명, 쿠키값, 만료시간, 경로, 도메인, 보안, httponly); 함수는 페이지의 쿠키값을 설정하는 함수로 쿠키명, 쿠키값 은 필수로 입력해야 하며 나머지는 선택적으로 필요시 입력하는 함수이다. 따라서 user라는 쿠키를 설정하는데 var_id를 인코딩 후 문자를 치환한 결과가 쿠키값이 되고 해당 쿠키의 만료시간은 86400초 뒤이며 해당 페이지에서만 사용된다고 볼 수 있다. pw 또한 동일하게 설정된다.

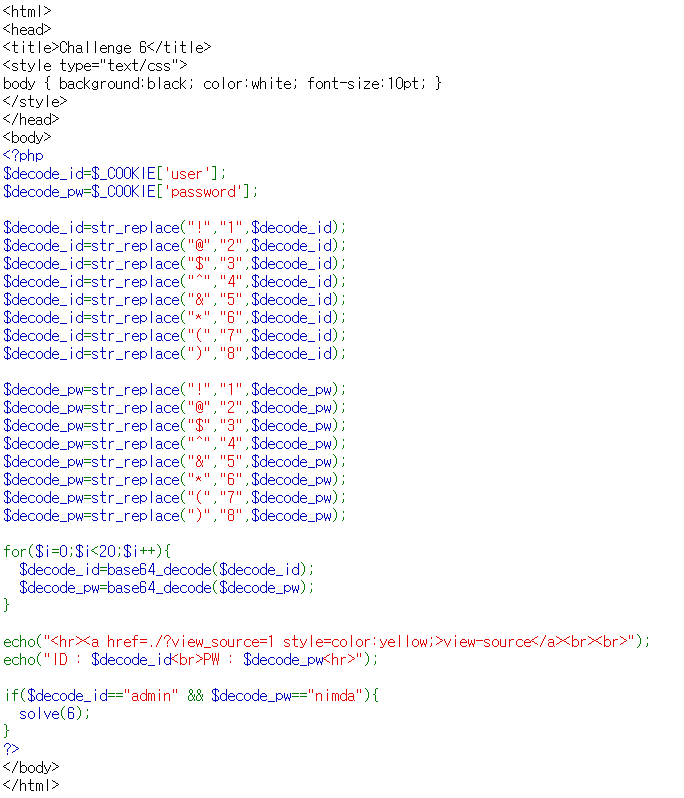

$decode_id=$_COOKIE['user'];

$decode_pw=$_COOKIE['password'];

$decode_id=str_replace("!","1",$decode_id);

$decode_id=str_replace("@","2",$decode_id);

$decode_id=str_replace("$","3",$decode_id);

$decode_id=str_replace("^","4",$decode_id);

$decode_id=str_replace("&","5",$decode_id);

$decode_id=str_replace("*","6",$decode_id);

$decode_id=str_replace("(","7",$decode_id);

$decode_id=str_replace(")","8",$decode_id);

$decode_pw=str_replace("!","1",$decode_pw);

$decode_pw=str_replace("@","2",$decode_pw);

$decode_pw=str_replace("$","3",$decode_pw);

$decode_pw=str_replace("^","4",$decode_pw);

$decode_pw=str_replace("&","5",$decode_pw);

$decode_pw=str_replace("*","6",$decode_pw);

$decode_pw=str_replace("(","7",$decode_pw);

$decode_pw=str_replace(")","8",$decode_pw);

for($i=0;$i<20;$i++){

$decode_id=base64_decode($decode_id);

$decode_pw=base64_decode($decode_pw);

}

echo("<hr><a href=./?view_source=1 style=color:yellow;>view-source</a><br><br>");

echo("ID : $decode_id<br>PW : $decode_pw<hr>");

앞에서 인코딩한 값을 거꾸로 디코딩하여 화면에 출력해주는 부분이다. 따라서 guest와 123qwe가 첫 화면에 보이게 된다.

if($decode_id=="admin" && $decode_pw=="nimda"){

solve(6);

}

만약 디코딩된 id, pw가 admin, nimda라는 값을 가지고 있으면 해당 문제가 풀리게 된다는 코드이다.

즉, 쿠키값에 인코딩 되어 들어가는 값을 변조하여 디코딩했을 때 id는 admin, pw는 nimda라는 값이 되도록 해주면 된다. 그렇다면 admin이라는 글자를 base64로 20번 인코딩 후 문자를 치환한 결과를 user쿠키값에 nimda를 password 쿠키값에 입력해 전달해주면 해당 문제는 해결된다.

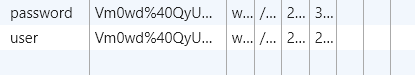

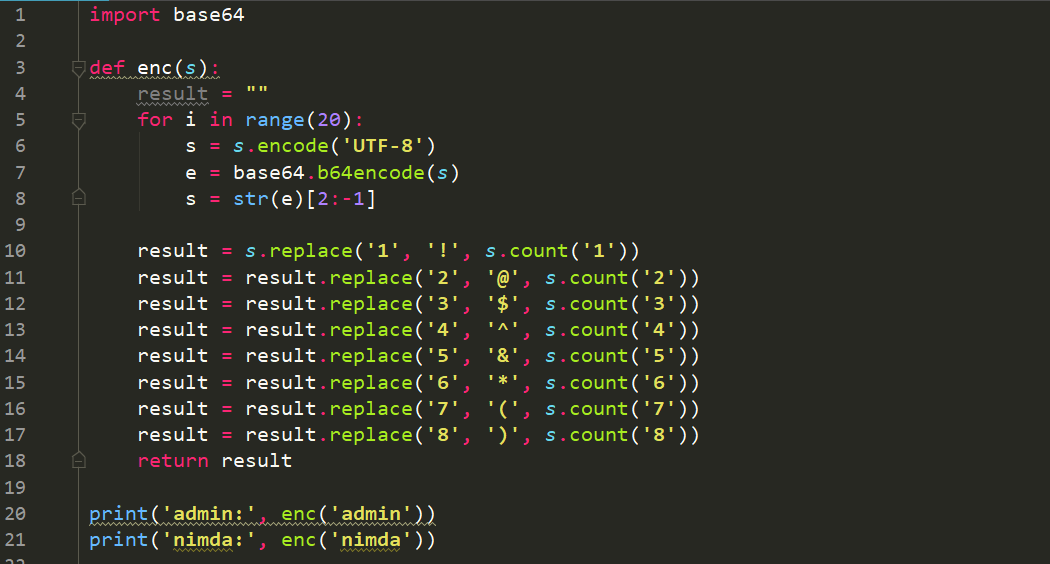

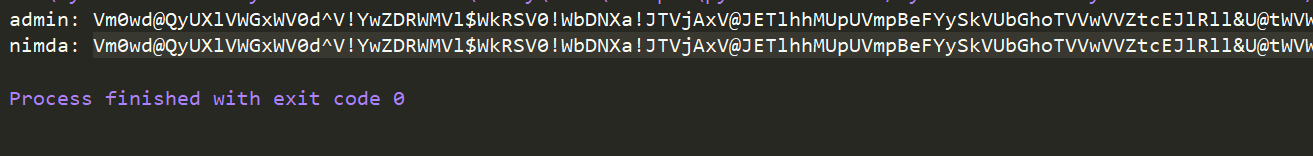

페이지의 php와 동일하게 encoding을 수행하는 함수 enc를 생성 후 id, pw가 admin, nimda인 경우의 인코딩 값을 얻어왔다.

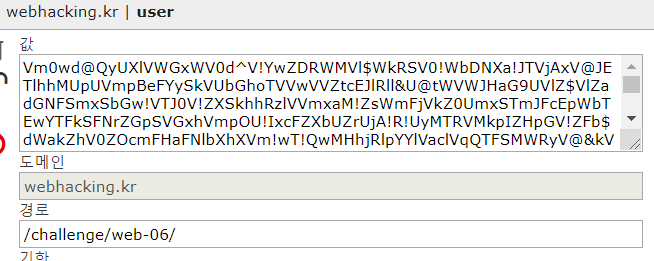

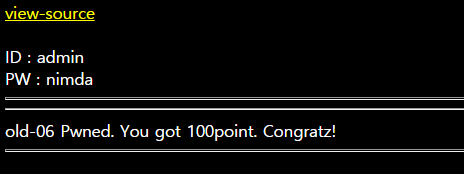

인코딩한 값을 쿠키의 user와 password에 값에 집어넣어 전달한 결과 해당 문제가 풀리게 되었다.

'정보보안 > wargame' 카테고리의 다른 글

| [webhacking.kr] challenge(old). old-08 (0) | 2020.03.19 |

|---|---|

| [webhacking.kr] challenge(old). old-07 (0) | 2020.03.02 |

| [webhacking.kr] challenge(old). old-05 (0) | 2020.02.13 |

| [webhacking.kr] challenge(old). old-04 (0) | 2020.02.06 |

| [webhacking.kr] challenge(old). old-03 (0) | 2020.01.27 |

댓글